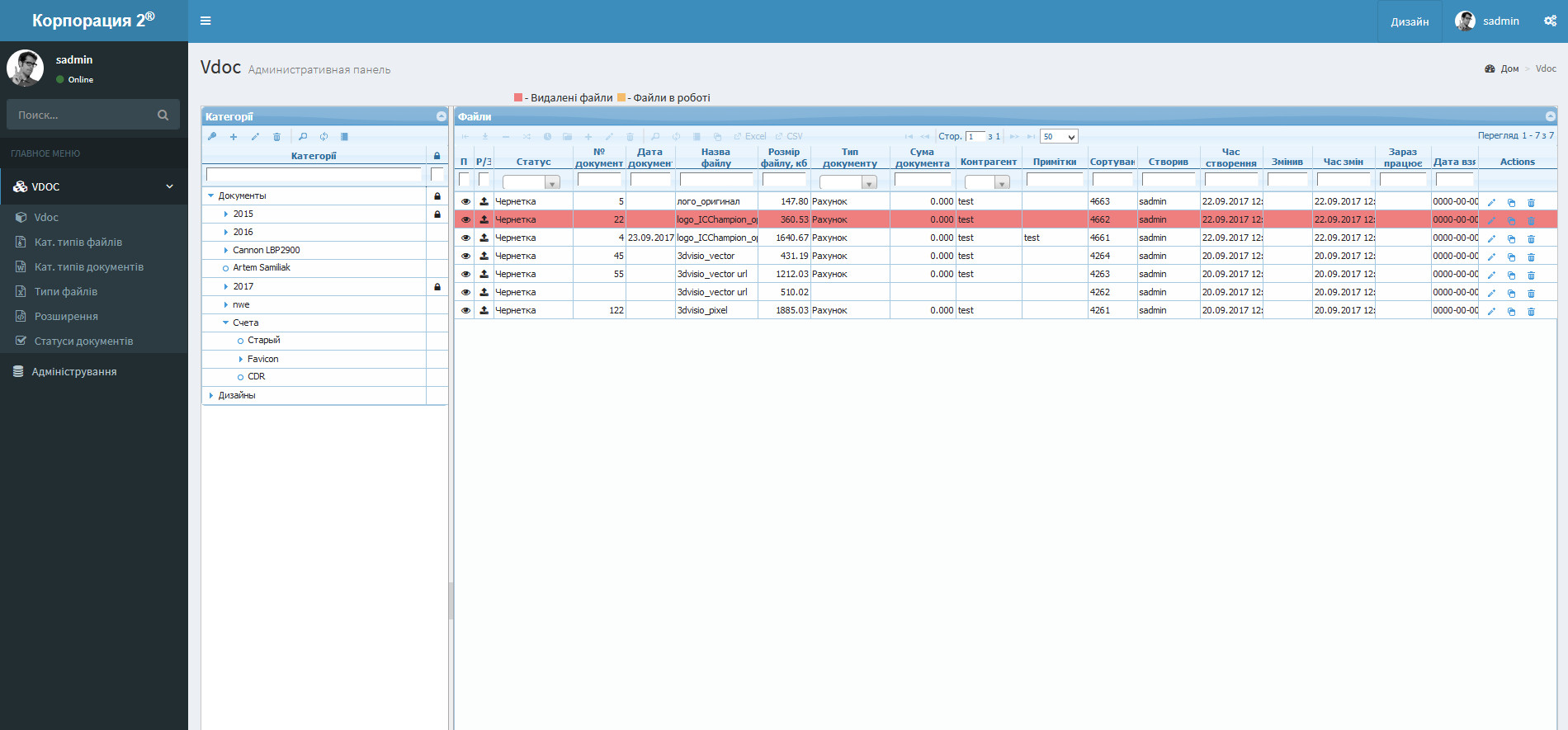

Ускорение работы с сессиями PHP и их удаления с помощью виртуального диска

При работе веб-сервера происходит генерация огромного количества мелких файлов для сессий. Количество таких файлов может достигать много миллионов в суток. Как результат, рано или поздно […]