Была как то у меня на обслуживании не большая организация, внедрял я там Windows Server 2008 R2, поднял терминальный сервер.

Притеры, пользователи, пароли, все как обычно. Ну, пароль Администратора у меня остался. Через некоторое время,

по не понятным причинам, они взяли системного администратора на полную ставку. Ну причины мне не особо интересны.

Сдал я сервер мальчику заочнику-первокурснику, и спокойненько ушел. Первая мысль была примерно такая: «Ломать тут нечего, сервер терминалов будет крутить, надет все в интернете, почтовый вряд ли тронет.»

Ну и ушел с почти спокойной душой. Прошло пол года, звонят, у нас вот так и так что то не так. (Ну как всегда у пользователей. «У нас что то не так, а что сказать не можем, приходите»). Спросил про мальчика админа, сказали уволили нафиг. Ну думаю бывает.

Собираюсь, приезжаю. Мальчик смог поломать сервер терминалов, саму Windows Server 2008 R2 тоже потрепал не плохо (Контроллер домена на 15 пользователей? Нафига вот? Да еще и не поднятый. Как он вообще эту роль НеДоподнял, не понимаю. ![]() ), почтовый сервер, и понаставить кучу нелицензионного ПО на клиентские места. (Ну фиг с ней с лицензией, а вот, то что это ПО просто бесполезное…)

), почтовый сервер, и понаставить кучу нелицензионного ПО на клиентские места. (Ну фиг с ней с лицензией, а вот, то что это ПО просто бесполезное…)

Пробую залогинится на остатках сервера, пароль не принимает. Сменил. Ну оно и понятно. Звоню, диктует, не подходит (Мальчик как то ехидно посмивается.). Ну думаю фиг с тобой. Попробовал сбросить пароль способом уже ранее описанным тут.

Сбросил, зашел, требует перезагрузку. Перезагрузжаюсь, пароль не верный. Приехали. Пытаюсь снова сбросить, не сбрасывает. Типа пароль пустой и бла бла бла. Сегодня опишу еще один способ сброса пароля на Windows Server 2008 R2.

В отличии от предыдущей статьи, никакого стороннего ПО использовать не будем. Все что потребуется, пара рук, внимательность при прочтении этой статьи, и установочный диск от Windows Server 2008 R2. (к слову сказать, я всегда такой с собой тоскаю. Вообще в моей аптечке много всего, мало ли что ![]() )

)

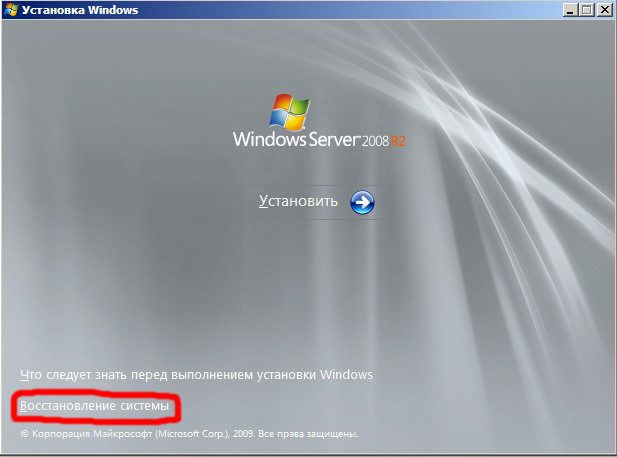

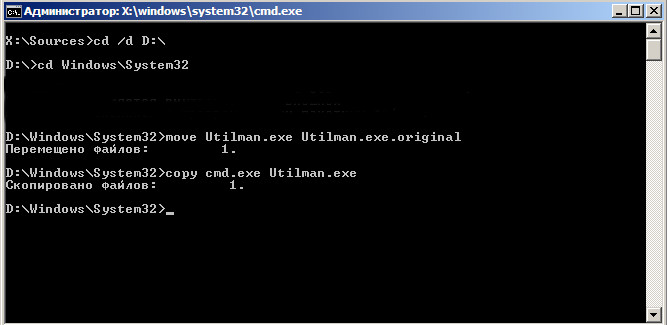

Итак, вставляем диск в привод и грузимся с него.

С лева, в низу, будет «Ссылка» под названием «Восстановление системы» (англ. «Repair your computer«), вот ее и жмем.

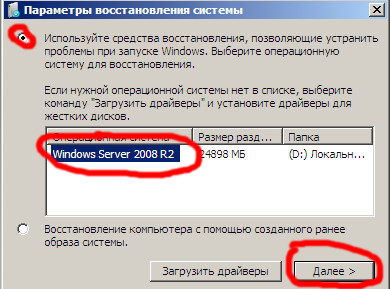

Все параметры оставляем по умолчанию, и ничего не меняем. Жмем «Далее»

Все параметры оставляем по умолчанию, и ничего не меняем. Жмем «Далее»

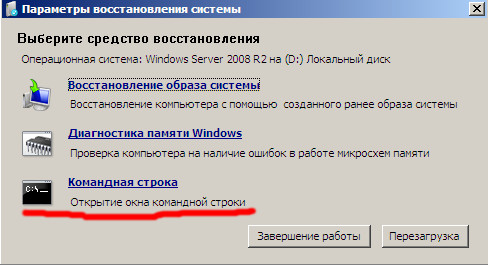

Выбираем как средство восстановления «Командная строка»

Выбираем как средство восстановления «Командная строка»

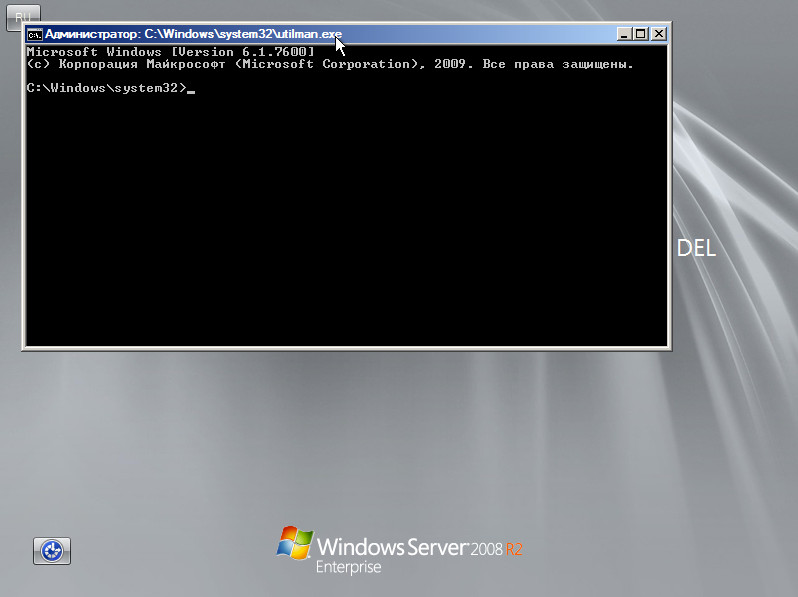

Далее все достаточно просто. Вводим несколько не замысловатых команд:

Далее все достаточно просто. Вводим несколько не замысловатых команд:

|

1 2 3 |

cd /d D:\ cd Windows\System32 move Utilman.exe Utilman.exe.original |

Получим ответ: Перемещено файлов: 1

Вводим:

|

1 |

copy cmd.exe Utilman.exe |

Получи ответ: Скопировано файлов: 1

Этими командами, мы подменили программу запуска «Специальных возможностей«, командной строкой. Вся соль в том, что на экране входа, «Специальные возможности» запускаются от имени системы. Вот это и будем использовать.

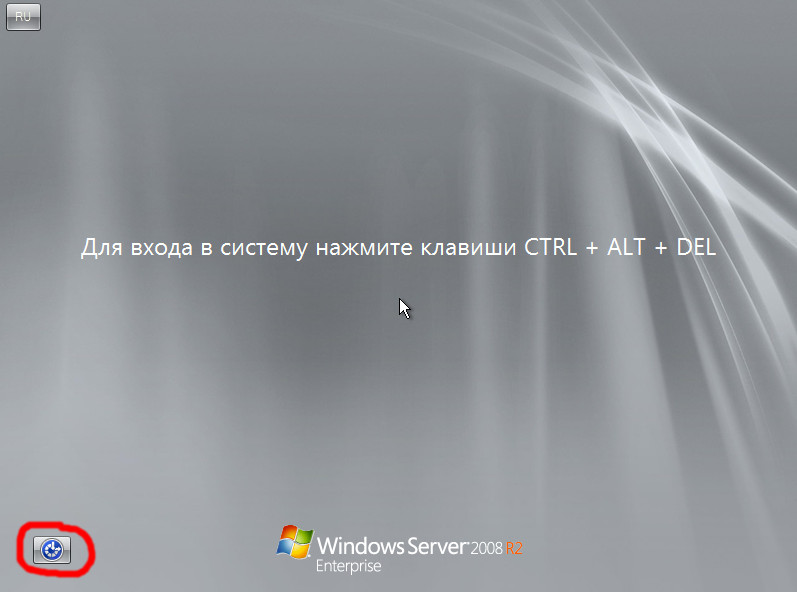

Теперь перезагружаем систему, до экрана входа. Да, того экрана который говорит что пароль не верный.

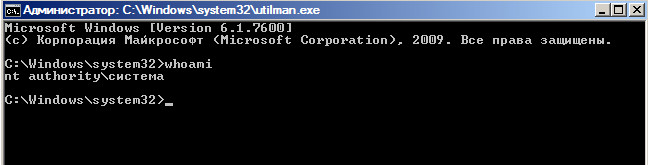

И жмем на кнопку «Специальные возможности«, после чего будет запущена командная строка.

И жмем на кнопку «Специальные возможности«, после чего будет запущена командная строка.

Можете выполнить команду whoami, что бы удостоверится что на данный момент командная оболочка выполняется от имени системы:

Можете выполнить команду whoami, что бы удостоверится что на данный момент командная оболочка выполняется от имени системы:

Далее все просто и весьма не замысловато. Теперь осталось просто сменить пароль нужного пользователя простой командой net. Сменим пароль для учетной записи Администратор:

Далее все просто и весьма не замысловато. Теперь осталось просто сменить пароль нужного пользователя простой командой net. Сменим пароль для учетной записи Администратор:

|

1 |

net user Администратор Qwe123qwe |

Ну в принципе на этом вроде бы и все. Но! Обязательно, снова загрузитесь с диска, как в начале, и верните файлы на свои места. Если все оставить как есть, то в системе останется дыра размером с железнодорожный туннель. Представьте себе, если например инициировать автоматическую загрузку «центра специальных возможностей» (Да, кавычки тут по тому что это уже центр в кавычках

Ну в принципе на этом вроде бы и все. Но! Обязательно, снова загрузитесь с диска, как в начале, и верните файлы на свои места. Если все оставить как есть, то в системе останется дыра размером с железнодорожный туннель. Представьте себе, если например инициировать автоматическую загрузку «центра специальных возможностей» (Да, кавычки тут по тому что это уже центр в кавычках ![]() ) с какими либо параметрами. И все команды исполняются от имени системы. Воспользовавшись этим, можно расширить дыру от масштабов «железнодорожного тоннеля», до космической черной дыры! Так что не откладывайте возвращение файлов на свои места.

) с какими либо параметрами. И все команды исполняются от имени системы. Воспользовавшись этим, можно расширить дыру от масштабов «железнодорожного тоннеля», до космической черной дыры! Так что не откладывайте возвращение файлов на свои места.

Этот способ испытан мной только на системе Windows Server 2008 R2 и только на учетной записи локального администратора. Сбросить пароль администратора домена, так не выйдет.

Первый раз поставил Server 2008 r2 Standart SP2, при установке выбрал – только ядро сервера. И сразу после установки просит ввести пароль, не сменить или установить, а сразу давай имя и пароль. Есть ли какой нибудь стандартный?

Привет, подскажите пож как вернуть все Файлы на место. Сбросить пароль получилось, огромная благодарность.

Красиво. И что важно – работает!